블라베 IT world

- 로지텍 옵션, 로지텍 K375s 2020.06.17

- AWS 네트워크방화벽 Network ACL로, 외부 특정 IP 차단하기 2020.05.13

- New Topic : OVP ( Online Video Platform ) 2016.08.02

- gmail에서 zip 파일 수신이 안된다면 2013.09.25

- CentOS 리눅스 yum 사용법 2013.04.18

- centos : iptables 사용하기 2013.04.17

- centos : firewall 설정 2013.04.16

- ssh 접속 포트 바꾸기 2013.04.16

- Centos 5/6 설치후 라이브러리 설치 2013.04.16

- centos: 네트워크 설정/변경 하는 4가지 방법 2013.04.16

- Net 명령어 LIST 및사용법 2013.02.13

- 유닉스/리눅스 명령어 레퍼런스 2013.02.13

로지텍 옵션, 로지텍 K375s

AWS 네트워크방화벽 Network ACL로, 외부 특정 IP 차단하기

Hi, Ropez

넌 이제, 리눅스에서 iptables 사용법도 알고, 방화벽 룰 세팅 원리도 이해하고 있는데,

AWS의 기능으로 특정한 외부 IP를 차단하는 방법을 모른다고 했지?

AWS EC2 로 리눅스 등의 서버를 사용하고 있다면, 서버 OS내에서 iptables로 ip deny 하면 되겠지.

너가 말한 것처럼, AWS의 Console에서 VPC를 제어하는 Security Group 사용법을 배웠겠지만,

Security Group에서는 왜 안되나,

Security Group의 기본 구조는 White List 방식, 즉 기본적으로 모든 것을 막아두고, 일부만 지정하여 허용한다는 구조라서, http/https 서비스를 하는 환경으로 Security Group을 만들어 둔 상태에서, 특정 IP의 http/https 액세스를 막지는 못해. 최근에 이렇게 바뀐것 같은데, 허용하는 기능만 있고, 차단하는 기능은 없는게 Security Group의 특징이라서 그래.

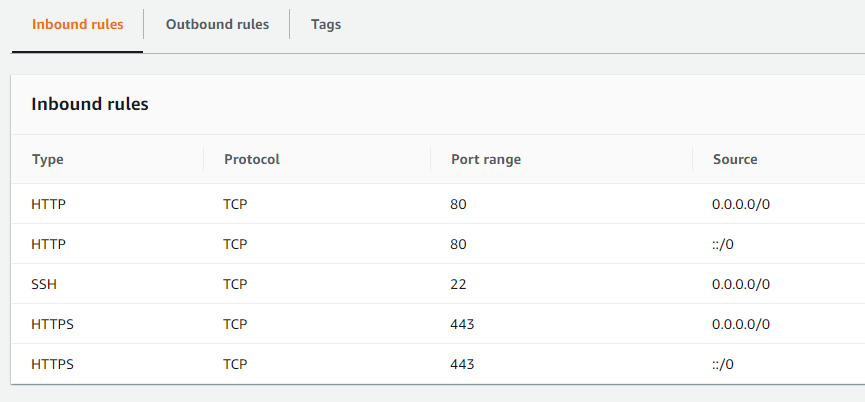

예를 들어, EC2 instance에 리눅스 서버로 웹서비스를 구성하고, Security Group을 만든다면,

아래와 같이 http/https를 외부( source) ip를 all로 지정해서, 해당 프로토콜&포트번호&Source IP를 허용해준다는 뜻인데, 보통 이렇게 하쟌니? (다른 방법도 있을려나? 있다면 알려줘~)

위와 같이 설정한 상태에서,

외부(source)의 특정 IP에서 우리 시스템을 공격하는 것을 차단하기 위해, 특정 IP를 막는 룰을 쓸 수가 없지.

그러면, 어떻게 할까...

첫번째 방법은,

EC2에 설치된 서버 OS에서 iptables 같은 방화벽 기능으로 특정 IP를 deny 설정할 수 있지. 이 방법이 서버 엔지니어에겐 가장 편한 방법이겠지만, iptables의 list가 너무 많아지면 OS 응답성능에 영향을 상당히 준다는 건 알고 있겠지? 그리고, 모든 서버들의 iptables에 IP deny 설정을 다 해줘야되서, 관리의 불편함이 있지.

두번째 방법은,

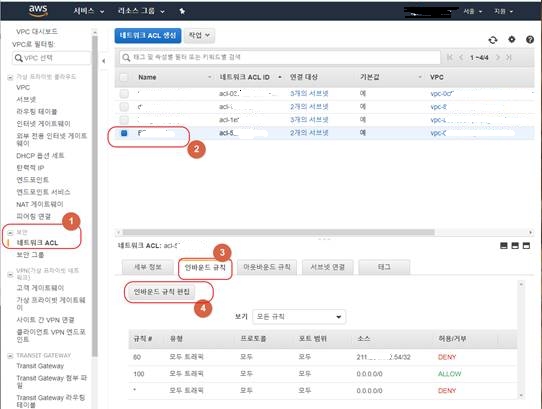

VPC의 Security 기능 중에, Security Group말고, Network ACLs 라는 기능이야. Network ACLs는 물리적 인프라에서 방화벽과 같은 기능이야. Security Group과는 반대 개념으로, Black List 방식으로 동작해. 즉, 모든 것은 열어두고, 지정한 것만 막아주지. 외부의 특정 IP가 우리 VPC내의 어떤 것에도 액세스하지 못하게 막을 수 있지.

IP 대역, Protocol, tcp/udp port range, deny/allow 선택이 가능해.

아래 화면의 규칙 80번과 같이, VPC를 선택하고, 인바운드규칙(Inbound rule)에서 규칙을 작성하면 되.

주의 할 점 두가지가 있는데,

첫번째 주의사항은,

규칙 번호 # 숫자가 작은 규칙이 먼저 적용된다는 점이야. 일반적인 방화벽과 동일한 구조니까.

두번째 주의사항은,

'휘발성 포트' 라는 기법인데, 위의 예제와 같이 인바운드 및 아웃바운드의 100번 규칙이 모든 트래픽을 ALLOW하고 있다면 관계없지만, 좀 더 디테일하게 ACL 룰을 설정한다면, 서비스 유형별로 아웃바운드의 응답 포트에 대한 고려를 해줘야해.

좀 복잡하지만, 이 링크를 열어서 공부해두자구. https://docs.aws.amazon.com/ko_kr/vpc/latest/userguide/vpc-network-acls.html

정리하자면, Network ACL의 장점은,

VPC내 모든 리소스에 적용되니까, 여러 서버에 세팅할 필요없지.

반대로 생각해보면, 모든 리소스에 영향을 미치는 정책이니 신중하게 결정하고 적용해야겠지? 그건 네 판단의 몫이야.

저장을 누르기 전에 한번 더 생각해보고 적용하도록 해~

직접하기 불안하면 사람 불러~ call me~

그럼, bye~

'블라베 IT world > AWS' 카테고리의 다른 글

| AWS SAA 핵심자료 모아보기 (0) | 2022.04.13 |

|---|---|

| AWS IAM 이해하기 1 (0) | 2022.04.13 |

| 변경된 AWS CLOUD 세금설정 방법 (2020년 업데이트), feat AWS KOREA (0) | 2020.10.20 |

| how to upgrade AWS RDS Oracle 11 to Oracle 19 (1) | 2020.08.16 |

| AWS의 ELB에 외부 인증서 추가하기, 인증서파일이 여러개인데 어떤 내용을 넣어야할까 (프라이빗 키, 인증서 본문, 인증서 체인) (0) | 2020.08.03 |

New Topic : OVP ( Online Video Platform )

New Topic : OVP ( Online Video Platform )

1. OVP의 정의

1) OVP란 Online Video Platform, 즉, 인터넷환경에서 동영상서비스를 제공하는 플랫폼이다.

2) OVP는, 인터넷 혹은 네트워크 환경에서 동영상 서비스를 위해 필요한 여러가지

솔루션들 (인코딩, 동영상전송, 컨텐츠 관리, 배포, 분석 등)을 하나의 패키지로 하여

온라인상에서 쉽게 사용할 수 있도록 구성된 플랫폼 서비스이다. 즉, SaaS, PaaS에 속한다고 할 수 있다.

2. 주요 특징

1) 기존 동영상서비스 시장과의 비교

- 동영상 호스팅 : 주로, smtp방식의 동영상 스트리밍 또는 http방식의 동영상 다운로드와 같은

단순한 서비스 수행을 위해서, 특정 포맷으로 인코딩된 동영상 파일을 서버에 업로드하고,

그 서버위에 동영상전송솔루션(WMT, FMS, Wowza, IIS 등)을 탑재하여 동영상을 송출하는

가장 단순한 형태의 동영상 서비스 방식

- 동영상 CDN : 동영상 호스팅 서버를 복수개로 확장하고, 전송 대상 지역 확대를 위해

CDN 기술을 이용하는 방식으로, 동영상 호스팅서버가 원본서버가 되어, CDN 서버들이

원본서버를 캐싱 또는 Sync하여 이용자들에게 동영상을 전송하는 방식.

- OVP : 단순히 동영상 전송 기술뿐 아니라, 그에 필요한 관련된 모든 솔루션을 한 곳에 집약시킨 것이며,

또한, 사용법도 단순하고 일관된 로직을 적용하여 동영상서비스 관리자가 컨텐츠 등록, 트랜스코딩, CMS, 컨텐츠 분류,

분배, 전송, 통계분석, 이용자관리, Digital Media Center 등 동영상 서비스 관리에 필요한 모든 업무를 한 시스템에서

처리할 수 있는 것으로, 주로 구축형기반이 아닌 SaaS/PaaS형태로 필요한 양만큼 이용할 수 있는

합리적인 서비스 방식

2) OVP의 장단점 비교

- 장점 : 동영상 서비스 및 관리에 필요한 모든 기능을 한 곳 집약되어 있어서 기능 통합성이 있고,

기존의 동영상 서비스 개념이었던 동영상 호스팅이나 동영상CDN 보다 쉽게 구성되어 있어서 이용 편의성을 가지며,

기존 서비스들에 비해 초기 사업전개를 빠르게 진행할 수 있어서 운영의 신속성을 확보할 수 있다.

- 단점 : 서비스에 필요한 각 기능별로 이용자가 원하는 특별한 기능이 포함된 개별 솔루션을 연동하기 불편함이 있다.

최근 출시되는 OVP 서비스들에서는 API 연동기능을 제공하여 이런 불편을 해소시키고 있다.

3. OVP 선정시 고려사항

1) 편의성과 안정성 : OVP를 이용하는 가장 큰 이유는 편리하고 빠르며 안정적인 서비스 운영 목적에 있다.

안정적인 업로드, 자동 멀티 프로파일 트랜스코딩, Multi Format Encoding, CMS, 카테고리 관리, 채널 관리 등

통합된 솔루션들간에 유기적으로 잘 동작하는지 확인이 중요하다.

2) 동영상 보안 : 동영상 원본 및 배포본의 유출로 인해 사업기회의 손실을 입지 않을 수 있도록

여러 단계의 보안 과정을 거치고 복잡도가 높아서 유출이 힘든 보안 기능이 필요하다.

미디어 인증, 중복접속차단, Ontime URL, DRM, 녹화차단 등의 보안기술은 보편화된지 오래이고, 여전히 실용적이고 효과높은 기술이다.

최근에는, 컨텐츠 유출 사고 발생시 이를 추적할 수 있는 워터마킹(WaterMarking) 기술이 유료 컨텐츠 시장에서 채택되고 있다.

3) 컨텐츠 관리 : 카테고리 관리, 채널 관리, 메타데이터 관리, 검색 등과 같은 요소들이 필수적이다.

4) 다양한 플레이어 선택 : HTML5 PLAYER, FLASH PLAYER, 고객사 전용 플레이어 등의 선택폭이 넓고,

다양한 기능을 탑재한 플레이어를 선택해야 한다.

5) 광고관리, 이미지 배너 노출, 쉽고 편한 UI 관리가 가능해야 한다.

6) 배포 : 동영상 CDN과 자동 연계되거나 CDN을 자체 제공하여 CMS및 CDN이 통합관리되며,

해외 전송 지역 설정 기능이 있는 것이 서비스 운영에 편리함을 더해준다.

그리고, N-Screen, 고화질 전송, http progressive, HLS, Psedu streaming등 다양한 전송방식을 지원하는지 살펴야 한다.

또한, 컨텐츠 접속 가능 지역 설정이 가능해야 서비스 지역을 제한하는 등 동영상 서비스 배포 권리를 관리할 수 있어야 한다.

7) 통계 및 분석 : 이용량 분석, 시청자의 비디오 소비 행태와 요구를 파악할 수 있는 리포트 기능이 있어야 한다.

4. 추가 고려사항

1) Digital Media Center

- 기존에는 한 컨텐츠 프로바이더(Content Provider) 혹은 컨텐츠 홀더(Content Holder)가 자신의 시스템에서만 컨텐츠를 관리하고

서비스를 제공해왔고, 컨텐츠 이용권을 다른 컨텐츠 프로바이더에게 제공할 경우에는, 컨텐츠를 데이타형태(파일, DVD 등)로 넘겨주어서

그 컨텐츠 프로바이더가 운영하는 시스템에 컨텐츠를 올려서 서비스를 제공해왔다.

- 최근에는, 물리적인 파일의 추가 생성 또는 이동 없이 내가 소유하고 있는 컨텐츠의 이용권한을 다른 사람에게 대여하거나

다른 사람의 컨텐츠를 빌려와 나의 채널에 추가하여 서비스 할 수 있는 개념의 OVP가 등장하고 있다.

5. 주요 OVP 업체

- Global area : BriteCove, Ooyalla, Kollus

- Korea/Japan/Asia : Kollus, istream, DataHotel

- Europe/Austrailia : Akamai, Oooyalla, Level3

#OVP; #VideoPlatform #VideoStreaming

'블라베 IT world > 취향 IT Topic' 카테고리의 다른 글

| 보안 3요소 CIA (기밀성, 무결성, 가용성) (0) | 2023.11.01 |

|---|---|

| 멀웨어 감지되어 구글 로그아웃되는 문제, 5단계 해결방법 (1) | 2022.03.21 |

| BC카드 사용처코드 (API섹터코드) 엑셀 CSV 파일로 변환한것 (0) | 2020.10.07 |

| 웹RTC 기술토픽 정리 (0) | 2020.07.19 |

gmail에서 zip 파일 수신이 안된다면

사랑하는 오키드,

네가 리조트에서 보내준 사진들 잘 받아보았어.

멋진 풍경 속을 걸어오며 웃고 있는 네 모습이 너무나 사랑스러워.

어제 네가 내 gmail쪽으로 보낸 메일이 반송된다고 했잖아.

그래, 역시 내 gmail에는 수신됬거나 spam으로 들어온 흔적도 없었어.

그래서, 네이*메일로 다시 받았는데 그건 잘 도착했어.

왜 네이*메일에서는 수신이 되는데, gmail에서는 수신이 안됬을까?

이유가 뭘까 궁금해하며 이것저것 테스트를 해보니

역시 gmail에서 몇가지 첨부파일 종류를 차단하고 있더군.

네가 자주 만들어주었던 screensaver.exe로 된 파일은 더 이상 받을 수가 없어.

그리고 exe 파일을 zip으로 압축한 파일도 받을 수가 없네.

차단되는 내용은 이렇게 되어있어.

- 특정 파일타입들은 보내거나 받을 수 없어

.ade, .adp, .bat, .chm, .cmd, .com, .cpl, .exe, .hta, .ins, .isp, .jse, .lib, .mde, .msc, .msp, .mst, .pif, .scr, .sct, .shb, .sys, .vb, .vbe, .vbs, .vxd, .wsc, .wsf, .wsh

- zip은 받을 수 있지만, 그 속에 위의 것들이 들어있으면 안되.

그리고, zip에 암호를 걸면 안되.

- 끝으로 파일크기제한이 있어 25MB까지만 허용한다는군.

zip이 차단되어있는건 아니야.

그러니까 이 규제를 피해서 exe파일을 보낼 수 있는 방법은,

screensaver.exe 을 만들어서 파일이름 바꾸기를 실행해서 끝의 확장자에 .dat를 추가하는거야.

그 파일을 zip으로 압축하는 것도 좋겠네.

여러 파일 확장자들이 차단되고 있지만 .dat는 아직 차단하지도 않고 검사도 않하는 거 같아.

아래에 gmail의 문서링크를 첨부했으니 어떤 파일형식이 차단되는지 참고하길 바래.

----

Some file types are blocked

https://support.google.com/mail/answer/6590?hl=en

----

또 이어서, 너의 아름다운 모습이 담긴 즐겁고 멋진 사진 많이많이 보내주길 기대할게.

안녕 내사랑~

'블라베 IT world > Google' 카테고리의 다른 글

| 구글 그룹메일계정으로 메일 보내기 2탄 (0) | 2023.11.01 |

|---|---|

| 구글 그룹메일 계정으로 메일 보내기 1탄 (1) | 2023.11.01 |

CentOS 리눅스 yum 사용법

CentOS 리눅스 yum 사용법

[업데이트 목록 보기]

# yum list updates

[업데이트 목록의 다운로드 및 업데이트 설치]

# yum update –y

[설치된 rpm 패키지 목록 보기]

# rpm -qa

# yum list installed

[gcc 패키지 설치여부 확인]

# rpm -qa | grep gcc

# yum list installed gcc

[gcc 패키지 설치]

# yum install gcc gcc-c++

[gcc 패키지 업데이트]

# yum update gcc gcc-c++

[패키지 이름으로 검색]

# yum list 패키지명

# yum list 정규식

# yum list gcc

# yum list gcc*

[여러개의 패키지를 설치]

# yum install gcc gcc-c++

[패키지 삭제]

# yum remove gcc gcc-c++

[설치 가능한 모든 패키지 보기]

# yum list all

[패키지 그룹 보기]

# yum grouplist

[그룹 패키지 설치]

# yum groupinstall “Development Tools”

[그룹 패키지 업데이트]

# yum groupupdate “Development Tools”

[그룹 패키지 삭제]

# yum groupremove “Development Tools”

[아키텍처 지정 설치]

# yum install mysql.i386

[파일 보유 패키지명 확인]

# rpm -qf /etc/passwd

# yum whatprovides /etc/passwd

[메뉴얼 페이지 보기]

# man yum

[yum 미러 서버중 속도가 빠른 서버를 자동으로 찾아서 연결 (yum fastestmirror 패키지를 설치)]

Cent OS 4.X

# yum install yum-plugin-fastestmirror -y

Cent OS 5.X

# yum install yum-fastestmirror –y

[rpmforge 저장소 사용]

기본제공 rpm이외의 추가적인 rpm 패키지를 사용하고자 한다면 rpmforge를 이용

[끝]

'블라베 IT world > Linux Document' 카테고리의 다른 글

| compare ‘nslookup’ vs ‘dig’ (dns lookup command ) (0) | 2020.10.15 |

|---|---|

| 리눅스(centos) 네트워크 설정/변경 하는 4가지 방법 (업데이트) (0) | 2020.07.10 |

| centos : iptables 사용하기 (0) | 2013.04.17 |

| centos : firewall 설정 (0) | 2013.04.16 |

| Centos 5/6 설치후 라이브러리 설치 (0) | 2013.04.16 |

centos : iptables 사용하기

리눅스 iptables 사용법:

iptables는 리눅스를 설치하면 보통 기본적으로 설치되므로

설치방법은 따로 설명하지 않으며 예제 위주로 간단히 사용법을 알아 보겠습니다.

아래 명령어는 모두 root권한으로 실행해야 됨을 미리 알려 드립니다.

1. 리눅스에서 부팅시 자동으로 iptables 서비스 시작하기:

아래 2가지 방법 중에 하나로 보통 서비스를 자동실행하도록 등록한다.

1) 쉘창에서 3, 5 모드에서 재부팅시 자동으로 iptables 서비스가 시작되도록 하는 명령어

# chkconfig --level 35 iptables on

--> 3: multi console 모드 , 5: X윈도우즈 모드

2) ntsysv 에서 iptalbes 서비스 체크

# ntsysv

2. 먼저 iptables 의 옵션은 아래와 같다.

iptables 에는 3가지 chain 이 존재: INPUT, OUTPUT, FORWARD

1) 필터링 사슬 전체 조작 옵션

-N : 새로운 사슬 만들기

-L : 사슬의 규칙을 보여주기

-X : 비어 있는 사슬을 없애기

-P : 사슬의 규칙을 바꾸기

-F : 사슬에 있는 모든규칙을 지우기

2) 사슬의 규칙을 조작하는 옵션

-A : 사슬에 새로운 규칙을 추가하기(맨아래에 추가됨)

-I : 사슬에 규칙을 삽입하기(맨앞쪽에 삽입됨)

-R : 사슬에 있는 규칙을 다른 규칙과 교환하기

-D : 사슬에 있는 규칙을 없애기

3) 규칙을 정의하는데 필요한 하위옵션

-s : 출발지 주소

-d : 목적지 주소

--sport : 출발지(source) 포트번호

--dport : 목적지 포트번호

-p : 프로토콜(tcp, udp, icmp ..)

-i : 패킷이 들어오는 네트워크 인터페이스(inbound interface)

-o : 패킷이 나가는

-f : 분절된(fragment) packet

-j : 규칙을 지정(jump)

3. 기본정책을 ACCEPT로 설정하는 법:

# iptables -P INPUT ACCEPT

# iptables -P OUTPUT ACCEPT

# iptables -P FORWARD ACCEPT

4. 현재 자신의 방화벽 규칙을 볼 수 있는 명령:

# iptables --list 또는 iptables -L

처음으로 명령을 실행하면 아래와 같이 아무 정책도 설정되어 있지 않는 것을 볼 수 있다.

# iptables -L

Chain INPUT (policy ACCEPT)

target prot opt source destination

Chain FORWARD (policy ACCEPT)

target prot opt source destination

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

Chain RH-Firewall-1-INPUT (0 references)

5. 규칙 추가 후에 저장하기 :

현재 규칙을 저장하는 명령어는 아래와 같다.

# /etc/rc.d/init.d/iptables save

-> /etc/sysconfig/iptables 에 저장됨

위 명령어로 저장후에 실제 저장된 파일을 확인해 보면 아래와 같이 아무 설정이 안된것을 알 수 있다.

# vi /etc/sysconfig/iptables

# Generated by iptables-save v1.3.5 on Thu Jun 25 18:25:02 2009

*filter

:INPUT ACCEPT [11:764]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [320:65885]

:RH-Firewall-1-INPUT - [0:0]

COMMIT

# Completed on Thu Jun 25 18:25:02 2009

이제 간단한 규칙을 추가해 보자.

예를 들어 ip= 192.168.0.111 를 입력단에서 패킷을 drop하는 규칙을 추가하고 현재 정책을 확인한다.

# iptables -A INPUT -s 192.168.0.111 -j DROP

# iptables -L

Chain INPUT (policy ACCEPT)

target prot opt source destination

DROP all -- 192.168.0.111 anywhere

Chain FORWARD (policy ACCEPT)

target prot opt source destination

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

Chain RH-Firewall-1-INPUT (0 references)

이제 저장을 한 후에 저장된 파일을 확인해 보면 아래와 같이 규칙이 저장되어 있는것을

볼 수 있다.

# /etc/rc.d/init.d/iptables save

# vi /etc/sysconfig/iptables

# Generated by iptables-save v1.3.5 on Mon Dec 7 14:55:45 2009

*filter

:INPUT ACCEPT [6561:820283]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [5984:1470873]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -s 192.168.0.111 -j DROP <--- 이부분이 새로 추가한 규칙

COMMIT

# Completed on Mon Dec 7 14:55:45 2009

6. 현재 iptables 규칙을 초기화 하기:

# iptables -F

위 명령어를 실행하고 정책을 보면 아래와 같이 초기화 되어 있는 것을 알 수 있다

# iptables -L

Chain INPUT (policy ACCEPT)

target prot opt source destination

Chain FORWARD (policy ACCEPT)

target prot opt source destination

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

Chain RH-Firewall-1-INPUT (0 references)

그러나 실제 저장되어 있는 내용을 보면 아래와 같이 초기화가 되어 있지 않는 것을 볼 수 있다.

# vi /etc/sysconfig/iptables

# Generated by iptables-save v1.3.5 on Mon Dec 7 14:55:45 2009

*filter

:INPUT ACCEPT [6561:820283]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [5984:1470873]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -s 192.168.0.111 -j DROP <--- 이부분이 새로 추가한 규칙

COMMIT

# Completed on Mon Dec 7 14:55:45 2009

즉, 초기화 명령어는 현재상태에만 적용되며,

iptables 서비스가 재시작되거나 서버가 리부팅되면 /etc/sysconfig/iptables 에 저장되었던

규칙이 다시 적용된다는 것을 알 수 있다.

7. 정책을 빠르게 수정하여 적용하는 법 :

6 에서와 같이 정책을 초기화 하고 서비스를 재시작해야 하는 방법은 상당히 비효율적인것을 알 수 있다.

따라서 현재 적용되는 정책을 특정파일(날짜별)로 저장해서 수정사항이 있다면

바로 그 저장된 파일을 수정한후 바로 정책에 적용하는 방법은 아래와 같다.

1) 현재 적용되고 있는 정책을 읽기 가능한 텍스트파일 형태로 저장하는 명령어는 아래와 같다.

# iptables-save > /root/iptable_091207.save

확인해 보면 똑같이 저장되어 있는것을 볼 수 있다.

# cat /root/iptable_091207.save

# Generated by iptables-save v1.3.5 on Mon Dec 7 14:55:45 2009

*filter

:INPUT ACCEPT [6561:820283]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [5984:1470873]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -s 192.168.0.111 -j DROP <--- 이부분이 새로 추가한 규칙

COMMIT

# Completed on Mon Dec 7 14:55:45 2009

2) 이제 저장되어 있는 iptables 파일을 바로 편집기로 수정 한후 저장한다.

# vi /root/iptable_091207.save

# Generated by iptables-save v1.3.5 on Mon Dec 7 14:55:45 2009

*filter

:INPUT ACCEPT [6561:820283]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [5984:1470873]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -s 192.168.0.199 -j DROP <--- 편집기에서 111 -> 199 로 변경

-A INPUT -s 222.222.222.222 -j DROP <--- 편집기에서 새로 정책 추가

COMMIT

# Completed on Mon Dec 7 14:55:45 2009

3) 저장된 정책을 바로 적용하는 명령어는 다음과 같다.

# cat /root/iptable_091207.save | iptables-restore

확인해 보면 편집기로 수정했던 부분이 아래와 같이 바로 iptables 정책이 적용되어 있는 것을 알 수 있다

# iptables -L

# Generated by iptables-save v1.3.5 on Mon Dec 7 14:55:45 2009

*filter

:INPUT ACCEPT [6561:820283]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [5984:1470873]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -s 192.168.0.199 -j DROP <--- 편집기에서 111 -> 199 로 변경했던 부분

-A INPUT -s 222.222.222.222 -j DROP <--- 편집기에서 새로 정책 추가했던 부분

COMMIT

# Completed on Mon Dec 7 14:55:45 2009

8. iptables 사용예 :

마지막으로 사용예를 몇개 알아보면 아래와 같다.

예1) 소스 ip가 192.168.0.111 인 접속의 모든 접속 포트를 막아라.

# iptables -A INPUT -s 192.168.0.111 -j DROP

예2) INPUT 사슬에 출발지 주소가 127.0.0.1(-s 127.0.0.1) 인 icmp 프로토콜(-p icmp) 패킷을 거부(-j DROP)하는

정책을 추가(-A)하라

# iptables -A INPUT -p icmp -s 127.0.0.1 -j DROP

예3) INPUT 사슬에 목적지 포트가 23번(--dport23)인 tcp 프로토콜(-p tcp) 패킷을 거부하는(-j DROP)규칙을

추가(-A) 하라.

# iptables -A INPUT -p tcp --dport 23 -j DROP

예4) INPUT 사슬에 목적지 포트 번호가 80번(--dport 80)인 tcp 프로토콜(-p tcp)패킷을 받아들이는(-j ACCEPT)

규칙을 추가(-A) 하라

# iptables -A INPUT -p tcp --dport 80 -j ACCEPT

예5) INPUT 사슬에 목적지 포트번호가 1023번 보다 작은 모든 포트(--dport :1023)인 tcp프로토콜(-p tcp)패킷을

거부하는(-j DROP)규칙을 추가(-A)하라

# iptables -A INPUT -p tcp --dport :1023 -j DROP

예6) ftp포트를 열어라

# iptables -I INPUT -p tcp --dport 21 -j ACCEPT

예7) imap 서비스를 방화벽에서 열어라

# iptables -I INPUT -s 192.168.0.0/255.255.255.0 -p udp --dport 143 -j ACCEPT

예8) 웹서버 방화벽 열어라

# iptables -I INPUT -p tcp --dport 80 -j ACCEPT

예9) 웹서버 포트 80 -> 8880으로 교체하라( 웹서비스 포트 변경시 /etc/services 에서도 변경 해줘야 함)

# iptables -R INPUT 2 -p tcp --dport 8880 -j ACCEPT

# cat domain-access_log |awk '{print $1}'|sort |uniq |awk '{print "iptables -A INPUT -s "$1" -j DROP"}'|/bin/bash

끝으로,

iptables 재시작

# /etc/init.d/iptables restart

or

# service iptables restart

.

좀 오래된 포스트인가 쩝~

'블라베 IT world > Linux Document' 카테고리의 다른 글

| 리눅스(centos) 네트워크 설정/변경 하는 4가지 방법 (업데이트) (0) | 2020.07.10 |

|---|---|

| CentOS 리눅스 yum 사용법 (0) | 2013.04.18 |

| centos : firewall 설정 (0) | 2013.04.16 |

| Centos 5/6 설치후 라이브러리 설치 (0) | 2013.04.16 |

| centos: 네트워크 설정/변경 하는 4가지 방법 (0) | 2013.04.16 |

centos : firewall 설정

여태까지 설정한 것을 사용자가 사용할 수 있게 방화벽을 열어주어야 한다.

# cd /etc/sysconfig/

# vi iptables

=================================================================================================

# Firewall configuration written by system-config-securitylevel

# Manual customization of this file is not recommended.

*filter

:INPUT ACCEPT [0:0]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [0:0]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -j RH-Firewall-1-INPUT

-A FORWARD -j RH-Firewall-1-INPUT

-A RH-Firewall-1-INPUT -i lo -j ACCEPT

-A RH-Firewall-1-INPUT -p icmp --icmp-type any -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 20 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 21 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 22 -j ACCEPT

-A RH-Firewall-1-INPUT -p udp -m state --state NEW -m udp --dport 53 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 53 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 80 -j ACCEPT

-A RH-Firewall-1-INPUT -j REJECT --reject-with icmp-host-prohibited

COMMIT

=================================================================================================

여기까지가 대체로 기본으로 설정되어 있을 것이다.

위에서 사용할 포트만 남기고 삭제한다. 필요한 것은 추가도~

그리고 다음을 추가한다.

-A RH-Firewall-1-INPUT -m recent --update --seconds 60 --name TOO_MANY_REQUESTS -j DROP

-A

RH-Firewall-1-INPUT -m hashlimit --hashlimit 10/s --hashlimit-burst 24

--hashlimit-mode srcip --hashlimit-name HTTP_REQ_LIMIT -j ACCEPT

-A RH-Firewall-1-INPUT -m recent --set --name TOO_MANY_REQUESTS -j DROP

-A RH-Firewall-1-INPUT -j REJECT --reject-with icmp-host-prohibited

전체적으로 다음과 같이 될 것이다.

=================================================================================================

# Firewall configuration written by system-config-securitylevel

# Manual customization of this file is not recommended.

*filter

:INPUT ACCEPT [0:0]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [0:0]

:RH-Firewall-1-INPUT - [0:0]

-A INPUT -j RH-Firewall-1-INPUT

-A FORWARD -j RH-Firewall-1-INPUT

-A RH-Firewall-1-INPUT -i lo -j ACCEPT

-A RH-Firewall-1-INPUT -p icmp --icmp-type any -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 20 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 21 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 22 -j ACCEPT

-A RH-Firewall-1-INPUT -p udp -m state --state NEW -m udp --dport 53 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 53 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 80 -j ACCEPT

-A RH-Firewall-1-INPUT -j REJECT --reject-with icmp-host-prohibited

-A RH-Firewall-1-INPUT -m recent --update --seconds 60 --name TOO_MANY_REQUESTS -j DROP

-A RH-Firewall-1-INPUT -m hashlimit --hashlimit 10/s --hashlimit-burst 24 --hashlimit-mode srcip --hashlimit-name HTTP_REQ_LIMIT -j ACCEPT

-A RH-Firewall-1-INPUT -m recent --set --name TOO_MANY_REQUESTS -j DROP

-A RH-Firewall-1-INPUT -j REJECT --reject-with icmp-host-prohibited

COMMIT

=================================================================================================

이 룰은 위의 룰을 통과하여 들어온 패킷에 대하여

각 출발지 ip에 대하여 초당 24회 이상(평균 10회 이상)의 웹 서비스 요청 패킷이 접수될 경우

해당 IP를 60초동안 접근 금지시키는 스크립트입니다.

이 60초 안에 또 요청 패킷이 접수되면 그 시점부터 60초를 다시 셉니다.

# /etc/init.d/iptables restart

# iptables -L

Chain INPUT (policy ACCEPT)

target prot opt source destination

RH-Firewall-1-INPUT all -- anywhere anywhere

Chain FORWARD (policy ACCEPT)

target prot opt source destination

RH-Firewall-1-INPUT all -- anywhere anywhere

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

Chain RH-Firewall-1-INPUT (2 references)

target prot opt source destination

ACCEPT all -- anywhere anywhere

ACCEPT icmp -- anywhere anywhere icmp any

ACCEPT all -- anywhere anywhere state RELATED,ESTABLISHED

ACCEPT udp -- anywhere anywhere state NEW udp dpt:domain

ACCEPT tcp -- anywhere anywhere state NEW tcp dpt:domain

ACCEPT tcp -- anywhere anywhere state NEW tcp dpt:ftp-data

ACCEPT tcp -- anywhere anywhere state NEW tcp dpt:ftp

ACCEPT tcp -- anywhere anywhere state NEW tcp dpt:ssh

ACCEPT tcp -- anywhere anywhere state NEW tcp dpt:http

DROP all -- anywhere anywhere recent: UPDATE seconds: 60 name: TOO_MANY_REQUESTS side: source

ACCEPT all -- anywhere anywhere limit: avg 10/sec burst 24 mode srcip

DROP all -- anywhere anywhere recent: SET name: TOO_MANY_REQUESTS side: source

REJECT all -- anywhere anywhere reject-with icmp-host-prohibite

'블라베 IT world > Linux Document' 카테고리의 다른 글

| CentOS 리눅스 yum 사용법 (0) | 2013.04.18 |

|---|---|

| centos : iptables 사용하기 (0) | 2013.04.17 |

| Centos 5/6 설치후 라이브러리 설치 (0) | 2013.04.16 |

| centos: 네트워크 설정/변경 하는 4가지 방법 (0) | 2013.04.16 |

| Net 명령어 LIST 및사용법 (0) | 2013.02.13 |

ssh 접속 포트 바꾸기

1. 다음 두 파일을 vi로 열어 포트 번호를 원하는 포트번호로 변경해준다.

$ vi /etc/ssh/sshd_config

파일 내용 중

# Port 22 --> 이부분 주석을 지우고 포트번호를 변경한다.

2. sshd를 restart 해준다.

'블라베 IT world' 카테고리의 다른 글

| 4. ssh daemon 설치하기 (0) | 2012.05.16 |

|---|---|

| gzip 과 tar 동시에 풀기 (0) | 2011.11.18 |

| (펌)정보처리기술사가 되는길 (0) | 2010.04.04 |

Centos 5/6 설치후 라이브러리 설치

Centos 5/6 설치후 라이브러리 설치

'블라베 IT world > Linux Document' 카테고리의 다른 글

| centos : iptables 사용하기 (0) | 2013.04.17 |

|---|---|

| centos : firewall 설정 (0) | 2013.04.16 |

| centos: 네트워크 설정/변경 하는 4가지 방법 (0) | 2013.04.16 |

| Net 명령어 LIST 및사용법 (0) | 2013.02.13 |

| 유닉스/리눅스 명령어 레퍼런스 (0) | 2013.02.13 |

centos: 네트워크 설정/변경 하는 4가지 방법

업데이트된 문서를 참고해주세요 --> https://ramenshin.tistory.com/184

IP 주소 할당 및 네트워크 설정/변경 하는 방법

방법으로는 4가지가 존재합니다.

1. ifconfig 를 이용하여 특정 이더넷의 네트워크 설정하는 방법

2. 네트워크 설정 파일들을 이용하여 네트워크를 설정하는 방법

3. system-config-network 유틸리티를 이용하여 X 윈도우 환경 네트워크 설정방법

4. X 윈도우 환경에서 네트워크 설정과 새로운 이더넷 추가방법

이렇게 4가지가 존재하는데 여기서는 1 번과 2 번의 방법을 알아보도록 하겠습니다.

1. ifconfig 를 이용하여 특정 이더넷의 네트워크 설정하는 방법

다음 그림은 리눅스시스템 네트워크 설정을 ifconfig 명령을 통해 본 것입니다.

그림에서 볼 수 있듯이 IP 주소, subnet mask, broadcast 주소, MAC 주소 등을 확인할 수 있습니다.

[myname@myhost ~]$ ifconfig |

위 그림에서 설정값을 한줄의 명령어로 IP주소와 subnet mask, broadcast 주소 를 변경할 수 있습니다.

명령어는 다음과 같습니다.

명령어 형식

]# ifconfig [NIC 장치명] [IP 주소] netmask [서브넷마스크 주소] broadcast [브로드캐스트주소] up

]# ifconfig eth0 101.102.103.75 netmask 255.255.255.128 broadcast 101.102.103.127 up

위의 예는 ifconfig 를 이용하여 eth0 라는 이더넷에 대해 IP 주소를 101.102.103.75, netmask 주소를 255.255.255.128, broadcast 주소를 101.102.103.127 로 설정하고 마지막으로 eth0 이더넷을 활성화하기 위해 up 이라는 추가 옵션명령어를 주어 실행한 것입니다.

하지만 한가지 꼭 명심해야 할 점이 있는데, 이 방법으로 IP 주소를 변경하면,

물리적으로 변경된 것이 아니라 시스템메모리 상에 로딩된 리눅스 커널이 사용하고 있는 랜카드 드라이브 의 네트워크 설정이 바뀐 것일 뿐입니다.

따라서, 시스템메모리의 내용은 휘발성으로 재 부팅을 하고나면 이러한 설정은 모두 사라지게 됩니다.

그러므로, 재부팅 후에도 변경된 값들이 지속되게 하려면 다음의 방법을 이용하여야 합니다.

2. 네트워크 설정 파일들을 이용하여 네트워크를 설정하는 방법

이 방법은 가장 기본적이면서도 가장 중요한 설명이므로 정확히 이해하여야 합니다.

네트워크 설정 파일에는 여러가지의 파일이 있습니다.

--------------------------------

1) /etc/sysconfig/network

2) /etc/resolv.conf

3) /etc/sysconfig/network-scripts/ifcfg-eth0

4) /etc/rc.d/init.d/network

--------------------------------

1) /etc/sysconfig/network

리눅스시스템 HOSTNAME 을 변경하고, 네트워크를 활성화하는

설정파일입니다.

이 파일은 시스템이 부팅될 때에 자동으로 읽혀지는 파일이기 때문에 이 설정값을 적용하려면 서버를 REBOOT하거나 NETWORK RESTART 하여야 합니다.

아래 그림을 보면서 설명하도록 하겠습니다.

[myname@myhost ~]# cat /etc/sysconfig/network |

NETWORKING=yes

시스템이 네트워크를 활성화하여 사용하도록 하는 설정입니다.

no 라고 되어있을 경우 비활성화되고, yes 라고 되어있을 경우 활성화된다는 의미입니다.

NETWORKING_IPV6=no

IPv6 기반의 통신 지원여부를 묻는 설정항목입니다.

yes 라면 지원, no 라면 지원하지 않는다는 의미입니다.

HOSTNAME=MYSERVER

시스템의 호스트네임을 설정하는 항목입니다.

GATEWAY=101.102.103.1

이 시스템의 Global 한 기본 게이트웨이 설정항목 입니다.

즉, 각각의 이더넷 설정파일에 별도로 지정되지 않은 기본 게이트웨이는 여기 이 파일에서 설정한 기본 게이트웨이로 지정된다는 의미입니다.

(각 이더넷 설정파일에서 게이트웨이를 관리한다면 여기서 GATEWAY 설정은 없어도 됩니다)

2) /etc/resolv.conf

이 파일은 시스템 호스트네임 설정과 기본 게이트웨이를 설정하기 위한 파일입니다.

아래 그림을 보면서 설명하도록 하겠습니다.

[myname@myhost ~]# cat /etc/resolv.conf |

Kt DNS = kns.kornet.net ( 168.124.101.2 )

Dacom DNS = ns.dacom.co.kr (

164.124.101.2 )

Hanaro DNS = ns.hananet.net (

210.180.98.85 )

nameserver 에 지정된 IP 주소는 현재 이 시스템에서 사용할 1차 DNS 서버와 2차 DNS 서버의 IP 주소입니다.

결론적으로 이 시스템에서 사용할 1차 또는 2차 네임서버 IP 주소를 변경하고자 할때 이 파일을 열어서 원하는 네임서버의 IP 주소를 지정하면 됩니다.

3) /etc/sysconfig/network-scripts/ifcfg-eth0

현재 이 시스템에서 사용하는 모든 이더넷 설정파일들이 /etc/sysconfig/network-scripts/ 디렉토리 내에 존재합니다.

현재 시스템의 IP 주소를 변경하고자 할 때 사용하는 설정파일 입니다.

아래 그림을 보면서 설명하도록 하겠습니다.

[myname@myhost ~]# cat /etc/sysconfig/network-scripts/ifcfg-eth0 |

DEVICE=eth0

이 시스템에서 사용하는 네트워크 인터페이스 장치명이라 할수 있겠습니다.

이 외에도 네트워크 인터페이스 장치를 추가할 경우, eth1 로 보여지게 된다는 것을 아셔야 합니다.

BOOTPROTO=static

고정 IP를 사용할 시에는 static 으로 설정하고 유동 IP를 사용할 시에는 dhcp 로 설정합니다.

BROADCAST=101.102.103.127

동일 네트워크 내에서 전체 호스트에 보내는 브로드캐스트 IP주소를 지정하는 것으로, 위에서 보여지는 IP 주소는 101.102.103.75 입니다.

그러므로 브로드캐스트 주소는 101.102.103.127 가 되겠지요.

HWADDR=A4:BA:DB:55:BB:FF

해당 이더넷의 MAC 주소를 나타내는 항목입니다.

IPADDR=101.102.103.75

해당 이더넷의 IP 주소를 설정하는 항목입니다.

IP 주소를 변경할 시에는 이 부분을 변경하시면 되겠습니다.

NETMASK=255.255.255.128

해당 이더넷의 서브넷마스크 IP 주소를 설정하는 항목입니다.

NETWORK=101.102.103.0

해당 이더넷이 속한 네트워크 IP 주소를 뜻하는 항목입니다.

GATEWAY=101.102.103.1

기본 게이트웨이를 설정하는 항목입니다.

이 항목이 없거나 설정되어 있지 않다면, /etc/sysconfig/network 파일에서 지정된 기본 게이트웨이 주소로 설정이 됩니다.

ONBOOT=yes

시스템 부팅시에 해당 이더넷을 활성화 또는 비활성화 의 여부를 설정하는 항목입니다.

위의 여러 항목들 가운데 IP 주소만을 변경해야 한다면 IPADDR 항목에 IP 주소를 변경하면 되지만,

네트워크 주소까지 모두 변경을 해야한다면, 그에따른 BROADCAST, IPADDR, NETMAK, NETWORK 의 4가지 항목을 모두 변경해야 한다는 것을 숙지하시기 바랍니다.

NM_CONTROLLED=yes

Will have your network interface be managed the NetworkManager daemon.

NM_CONTROLLED=no

Will have your network interface be managed the old way. It means fully configured by the /etc/sysconfig/network-scripts/ifcfg-ethX files.

I personnaly prefered the second option in servers, but the first one in desktop or laptop as it manages very well the wireless network interface.

UUID= (UUID란? --> 범용 고유 식별자 Universally Unique Identifier)

NFS 에서 자동 마운트 설정할 때 이용한다고 한다.

$ ls -l /dev/disk/by-uuid/

위 명령어를 실행하면 다음과 같은 형식으로 출력이 됩니다.

합계 0

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 3C986B2F986AE6BC -> ../../sdb1

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 4E8C66928C66747D -> ../../sdb2

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 6A3CFD903CFD5791 -> ../../sdc1

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 7730c540-4605-4d87-88dc-760bb9a37ef5 -> ../../sda3

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 CC24EA6124EA4E50 -> ../../sda1

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 E8F85FF8F85FC38A -> ../../sdc2

lrwxrwxrwx 1 root root 10 2008-04-25 23:10 dc464f65-6885-46e8-a7a0-91960d71ab8c -> ../../sda4

4) 실행 : /etc/rc.d/init.d/network

위에서 변경한 사항을 현재 시스템에 재부팅 하지않고 적용하기 위해 사용하는 스크립트 파일입니다.

즉, 간단히 정리하자면 현재 시스템의 IP 주소나 네트워크 설정을 변경하여 시스템에 적용하기 위해

/etc/rc.d/init.d/network 스크립트를 restart 한다 라는 것입니다.

5) 위의 IP 수동설정을 무시하고, DHCP로 IP를 받고 싶다면,

DHCP 클라이언트를 수동으로 설정하시려면 /etc/sysconfig/network-scripts 디렉토리에 존재하는 개별 네트워크 장치에 대한 네트워킹과 설정 파일을 활성화하도록/etc/sysconfig/network 파일을 수정하셔야 합니다. 이 디렉토리에 있는 각 장치는 ifcfg-eth0 (여기서 eth0는 네트워크 장치명을 의미) 설정 파일을 가지고 있습니다.

/etc/sysconfig/network 파일에는 다음과 같은 줄이 포함되어야 합니다:

NETWORKING=yes |

이 파일에는 더 많은 정보가 포함되어 있지만, 부팅 시 네트워킹을 시작하기 위해서는 반드시 NETWORKING 변수를 yes로 설정하셔야 합니다.

/etc/sysconfig/network-scripts/ifcfg-eth0 파일에는 다음과 같은 라인이 포함되어야 합니다:

DEVICE=eth0

BOOTPROTO=dhcp

ONBOOT=yes |

DHCP를 사용하도록 설정할 개별 장치마다 설정 파일이 필요합니다.

RESTART하기,

이제 변경된 설정사항을 다음과 같이 스크립트를 restart 하는 명령을 사용하여 재시작 해보도록 하겠습니다.

아래의 두 명령은 의미가 같다는 것을 숙지하셔야 합니다.

]# /etc/rc.d/init.d/network restart

]# service network restart

이제 다시 ifconfig 명령을 사용하여 IP 주소가 변경이 되었는지 확인을 해보세요.

* 참고 : 무선랜 http://xdsky.egloos.com/1220205

'블라베 IT world > Linux Document' 카테고리의 다른 글

| centos : firewall 설정 (0) | 2013.04.16 |

|---|---|

| Centos 5/6 설치후 라이브러리 설치 (0) | 2013.04.16 |

| Net 명령어 LIST 및사용법 (0) | 2013.02.13 |

| 유닉스/리눅스 명령어 레퍼런스 (0) | 2013.02.13 |

| 리눅스보안스터디 노트 (0) | 2013.02.13 |

Net 명령어 LIST 및사용법

※Net 명령어 LIST 및사용법

net [accounts┃computer┃config┃continue┃file┃group┃help┃helpmsg┃localgroup┃name┃pause┃print┃send┃session┃share┃start┃statistics┃stop┃time┃use┃user┃view ] | |||

서비스 관련 | ① net continue | net pause에의해중단된서비스를실행한다. | NET START [서비스] |

② net pause | 현재실행중인서비스를일시정지한다. |

| |

③ net start | 서비스를개시한다. |

| |

④ net stop | 실행중인서비스를정지한다. |

| |

도움말 관련 | ⑤ net help | 도움말을이용할수있는네트워크명령어를표시한다. |

|

⑥ net helpmsg | 에러가발생한원인과문제해결을위한정보를표시한다. |

| |

사용자계정및 그룹관련 | ⑦ net accounts | 사용자어카운트데이터베이스를갱신하여모든어카운트에대한패스워드및로그온요건을수정한다. | NET ACCOUNTS [/FORCELOGOFF:{분 | NO}] [/MINPWLEN:길이] [/MAXPWAGE:{날짜수 | UNLIMITED}] [/MINPWAGE:날짜수] [/UNIQUEPW:수] [/DOMAIN] |

⑧ net localgroup | 로컬그룹추가/수정/삭제/정보를표시한다. | NET LOCALGROUP [그룹이름 [/COMMENT:"문자열"]] [/DOMAIN] 그룹이름 {/ADD [/COMMENT:"문자열"] | /DELETE} [/DOMAIN] 그룹이름이름 [...] {/ADD | /DELETE} [/DOMAIN] | |

⑨ net group | 도메인내의글로벌그룹을추가/수정/삭제/정보를표시한다. ※도메인콘트롤러에서만사용가능 | NET GROUP [그룹이름 [/COMMENT:"문자열"]] [/DOMAIN] 그룹이름 {/ADD [/COMMENT:"문자열"] | /DELETE} [/DOMAIN] 그룹이름사용자이름 [...] {/ADD | /DELETE} [/DOMAIN] | |

⑩ net user | 사용자계정추가/수정/삭제/정보를표시한다. | NET USER [사용자이름 [암호 | *] [옵션]] [/DOMAIN] 사용자이름{암호 | *} /ADD [옵션] [/DOMAIN] 사용자이름 [/DELETE] [/DOMAIN] | |

공유자원관련 | ⑪ net session | 서버의접속을관리한다. | NET SESSION [₩₩컴퓨터이름] [/DELETE] |

⑫ net file | 서버에서열수있는모든공유파일의이름과파일수를표시한다. | NET FILE [id [/CLOSE]] | |

⑬ net share | 공유자원을관리한다. | NET SHARE 공유이름 공유이름=드라이브:경로 [/USERS:번호 | /UNLIMITED] [/REMARK:"문자열"] [/CACHE:Manual | Documents| Programs | None ] 공유이름 [/USERS:번호 | /UNLIMITED] [/REMARK:"문자열"] [/CACHE:Manual | Documents | Programs | None] {공유이름 | 장치이름 | 드라이브:경로} /DELETE net share DataShare=c:₩Data /remark:"For department 123." 위예제에서만든 DataShare 폴더공유를중지하려면다음과같이입력합니다. net share DataShare /delete | |

⑭ net use | 컴퓨터의공유자원에접속, 절단, 정보표시한다.(네트워크드라이브연결) | NET USE [장치이름| *] [₩₩컴퓨터이름₩공유이름[\볼륨] [암호| *]] [/USER:[도메인이름\]사용자이름] [/USER:[점있는도메인이름\]사용자이름] [/USER:[사용자이름@점있는도메인이름] [[/DELETE] | [/PERSISTENT:{YES | NO}]] net use G: ₩₩misoXP₩work net use lpt1 ₩₩jeus₩HPLaserJ 00412 /user:esperso persistent:yes | |

⑮ net view | 도메인, 컴퓨터, 공유되어있는자원을표시한다 | NET VIEW [₩₩컴퓨터이름 [/CACHE] | /DOMAIN[:도메인이름]] NET VIEW /NETWORK:NW [₩₩컴퓨터이름] | |

메시지

별명

컴이름 | net send | 네트워크상이외의사용자, 컴퓨터, 메시지행선지명에메시지를송신한다. | NET SEND {이름 | * | /DOMAIN[:이름] | /USERS} 메시지 |

net name | 메시지행선지명(앨리어스(alias))을추가또는삭제한다. | NET NAME [이름 [/ADD | /DELETE]] | |

net computer | 도메인데이터베이스에컴퓨터를추가또는삭제한다. | NET COMPUTER ₩₩컴퓨터이름 {/ADD | /DEL} | |

시간 | net time | 컴퓨터시간을다른컴퓨터또는도메인시간과맞춘다. | NET TIME [₩₩컴퓨터이름 | /DOMAIN[:도메인이름] | /RTSDOMAIN[:도메인이름]] [/SET] [₩₩컴퓨터이름] /QUERYSNTP [₩₩컴퓨터이름] /SETSNTP[:ntp 서버목록] |

통계 | net statistics | 로컬워크스테이션이나서버서비스의통계정보로그나동작중인서비스를표시한다. | NET STATISTICS [WORKSTATION | SERVER] |

환경표시 | net config | 실행중구성가능한서비스의설정에관한정보표시 | NET CONFIG [SERVER | WORKSTATION] |

인쇄 | net print | 지정한인쇄에관한정보를표시한다. | NET PRINT ₩₩컴퓨터이름₩공유이름 [₩₩컴퓨터이름] 작업번호 [/HOLD | /RELEASE | /DELETE] |

'블라베 IT world > Linux Document' 카테고리의 다른 글

| Centos 5/6 설치후 라이브러리 설치 (0) | 2013.04.16 |

|---|---|

| centos: 네트워크 설정/변경 하는 4가지 방법 (0) | 2013.04.16 |

| 유닉스/리눅스 명령어 레퍼런스 (0) | 2013.02.13 |

| 리눅스보안스터디 노트 (0) | 2013.02.13 |

| linuxconf 란 (0) | 2013.02.13 |

유닉스/리눅스 명령어 레퍼런스

유닉스/리눅스 명령어 레퍼런스

파일 명령어

ls - 디렉토리 목록보기

ls -al - 숨은 파일까지 정렬된 형태로 보기

cd dir - dir 디렉토리로 이동

cd - home 디렉토리로 이동

pwd - 현재 위치한 디렉토리 보여주기

mkdir dir - dir라는 디렉토리 만들기

rm file - file을 지우기

rm -r dir - dir 디렉토리를 지우기

rm -f file - 강제로 file 삭제

rm -rf dir - dir 디렉토리와 디렉토리 아래에 있는 모든 파일 삭제

cp file1 file2 - file1을 file2라는 이름으로 복사

cp -r dir1 dir2 - dir1 디렉토리에 있는 것들을 dir2 디렉토리로 복사; dir2가 존재하지 않는다면 만듬

mv file1 file2 - file1을 file2로 이름을 바꾸거나 옮김,

file2가 디렉토리로 존재한다면 file1을 file2 디렉토리로 옮김

ln -s file link - file로 연결된 link라는 심볼릭 링크를만듬

touch file - file을 생성하거나 업데이트

cat > file - 입력을 file로 저장

more file - file의 내용을 출력

head file - file의 첫 10줄을 출력

tail file - file의 마지막 10줄을 출력

tail -f file - file에 추가되는 내용을 출력,마지막10줄부터 출력함

프로세스 관리

ps - 현재 활성화된 프로세스 보여주기

top - 실행중인 모든 프로세스 보여주기

kill pid-프로세스id pid를 종료

killall proc - proc로 시작하는 모든 프로세스 종료

bg - 정지되있거나 화면에서 안보이게 실행중인 프로세스 보여주기; 정지된 프로세스를 화면에 출력하지 않고 계속 진행하기

fg - 화면에 보이지 않게 작동하던 작업 중 최근의 것을 화면에출력하면서 작동시키기

fg n - 화면에 보이지 않게 작동하던 작업 중 n 번째 작업을 화면에 출력하면서 작동시키기

파일 퍼미션

chmod 숫자 file - file의 퍼미션값을 숫자로 바꿈. 숫자는 3자리이며 첫 번째는 소유자,두 번째는 그룹,

세 번째는 익명의권한을 더해서 나타냄.

파일 퍼미션

chmod 숫자 file - file의 퍼미션값을 숫자로 바꿈. 숫자는 3자리이며 첫 번째는 소유자,두 번째는 그룹, 세 번째는 익명의

권한을 더해서 나타냄.

SSH

ssh user@host - user로 host에 접속

ssh -p 포트넘버 user@host - host의 지정한 포트넘버에

user로 접속

ssh-copy-id user@host-사용자명,암호를 입력하지 않고

로그인 할 수 있도록 ssh key를 복사

검색

grep pattern files - file안의 pattern을 찾기

grep -r pattern dir - dir 디렉토리 안에서 재귀적으로pattern 찾기

command | grep pattern - command 명령의 출력에서pattern을 찾는다

locate file - 파일을 찾음

시스템 정보보기

date - 현재 날짜와 시각을 출력

cal - 이번달 달력을 출력

uptime - 현재 기동시간을 출력

w - 온라인인 사용자를 출력

whoami - 어느 사용자로 로그인 하였는지 출력

finger user -user에 관한 정보 출력

uname -a - 커널 정보 출력

cat /proc/cpuinfo - cpu 정보 출력

cat /proc/meminfo - 메모리 정보 출력

cat /etc/*release - install된 linux release 정보 출력

man command - command에 대한 매뉴얼 출력

df - 디스크 사용량 출력

du - 디렉토리 사용량 출력

free - 메모리와 스왑 정보 출력

whereis app - app를 실행가능한 위치 출력

which app - app가 기본으로 실행되는 곳을 보여줌

압축

tar cf file.tar files - files들을 포함한 file.tar를 만듬

tar xf file.tar - file.tar을 압축해제

tar czf file.tar.gz files - Gzip 압축을 사용한 압축

tar zxf file.tar.gz - Gzip을 이용해 압축해제

tar cjf file.tar.bz2 - Bzip2 압축을 사용한 압축

tar xjf file.tar.bz2 - Bzip2 압축을 사용한 압축해제

gzip file - file을 압축해서 file.gz로 이름변경

gzip -d file.gz - file.gz를 fiel로 압축해제

네트워크

ping host - host에 핑을 보내 결과 출력

whois domain - domain에 대한 whois 정보 출력

dig domain - domain에 대한 DNS 정보를 출력

dig -x host - 호스트까지의 경로를 되찾아가기

설치

소스로부터 설치

./configure

make

make install

dpkg -i pkg.deb - 패키지 설치(Debian)

rpm -Uvh pkg.rpm - 패키지 설치(RPM)

단축키

Ctrl+C - 현재 명령의 실행을 강제로 마침

Ctrl+Z-현재 명령을 멈춤,fg를 이용해서 계속해서 화면에서 보

이도록 실행하거나 bg 를 이용해서 안보인채 계속 실행

Ctrl+D-현 세션에서 로그 아웃,exit와 비슷

Ctrl+W - 현재 라인에서 한 단어 삭제

Ctrl+U - 현재 줄 전체 삭제

Ctrl+R - 최근 입력한 명령어 보여주기

!! - 마지막 명령어 반복실행

exit - 현재 세션에서 로그 아웃

'블라베 IT world > Linux Document' 카테고리의 다른 글

| centos: 네트워크 설정/변경 하는 4가지 방법 (0) | 2013.04.16 |

|---|---|

| Net 명령어 LIST 및사용법 (0) | 2013.02.13 |

| 리눅스보안스터디 노트 (0) | 2013.02.13 |

| linuxconf 란 (0) | 2013.02.13 |

| 리눅스 보안에 대하여 (0) | 2013.02.13 |